TP-Link Japanは12月20日、同社製のWi-Fi中継機がNTPサーバーへのアクセスを行っている事に関するコメントを公式Twitterアカウント公式サイト上で公開しました。

TP-Link製無線LAN中継器によるNTPサーバーへのアクセスに関して - TP-Link

※2017/12/20 20:55追記:投稿時に掲載していたツイートが削除されたようなので別のツイートに差し替えました。

※2017/12/21 14:25追記:ツイートが削除されたため公式サイト上に掲載された記事へのリンクに差し替えました。

本件の詳細はCtrl blogにて取り上げられていますが、大まかな内容としてはTP-Link製の中継機がインターネットへの疎通確認を目的として複数のNTPサーバーへのアクセス(DNSによる名前解決とNTPによる通信)を短い間隔で繰り返しているというものであり、ユーザーがこの挙動を停止することができず、発生する通信量が月間で700MB超に達することから問題視されています。

TP-Linkのサポートフォーラムにもスレッドが作成されていたようです。

TP-Link側は本件に関してNTPサーバーへ負荷を掛けたとして謝意を表し、中継機のファームウェアアップデートによりNTPサーバーとの通信を管理画面へのアクセス時のみ行うように修正するとしています。

RE350は既に対策済み、RE305は12/21に提供予定、その他の製品は近日中に提供予定とのことです。

※2017/12/25 19:25追記

現時点でのファームウェア更新状況(TP-Linkのサイト上で確認できるもののみ)は以下の通りです。

(更新版ファームウェア未提供の製品が本件の対象なのか、今後ファームウェアが提供されるのかは明らかになっていません)

- RE200 v1/v2:未提供(『査定中』扱い)

- RE305 v1:12/21より提供中

- RE350 v1:12/20より提供中

- RE450 v1:12/22より提供中

- RE450 v2:未提供

- RE650 v1:12/22より提供中

- TL-WA850RE v2:未提供

- TL-WA850RE v3:未提供

- TL-WA850RE v4:12/21より提供中

- TL-WA850RE v5:未提供

- TL-WA855RE v3:12/22より提供中

なお、今回通信の対象となっていたNTPサーバーには福岡大学が公開しているもの(133.100.9.2)が含まれていますが、2017年10月のENOG47 Meetingで公開された資料によると福岡大学のNTPサーバーは「最終的にはサービスをやめるべく模索中」とされています。

http://enog.jp/wp-content/uploads/2017/10/20171027_ENOG47_tanizaki.pdf

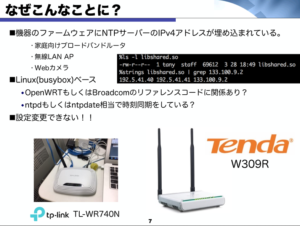

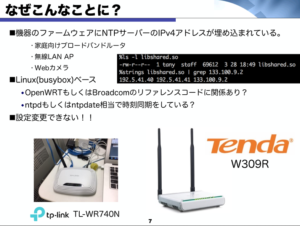

インターネット上の記事や製品のマニュアルで例示されていることや、TP-Link製品を含むルーター等の機器のファームウェアにIPアドレスが直接指定(変更不可)されていることでトラフィックが肥大化している点が原因のようです。